Os pesquisadores analisaram extensões maliciosas que usam o nome do mecanismo da OpenAI para roubar cookies e destacam algumas das formas usadas para a atividade criminosa.

PUBLICIDADE

“Está claro que os cibercriminosos estão aproveitando a popularidade do ChatGPT para distribuir malwares. Sites falsos, campanhas que distribuem arquivos maliciosos e outras fraudes provavelmente continuarão aparecendo, aproveitando o surgimento de ferramentas baseadas em IA. É importante que os usuários conheçam essas campanhas para ficarem atentos e serem cautelosos ao instalar uma extensão ou um app”, narra Camilo Gutiérrez Amaya, chefe do Laboratório de Pesquisa da ESET América Latina.

De acordo com o time pesquisadores, os principais malwares propagados pelos cibercriminosos são:

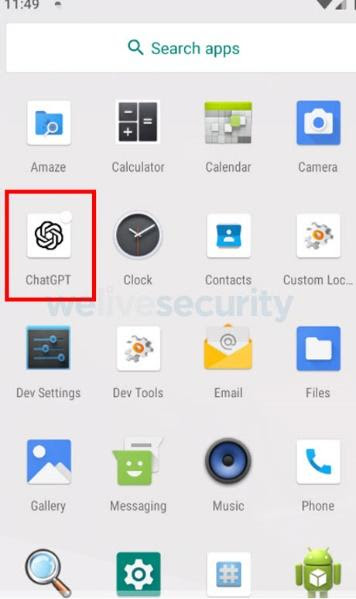

- Chameleon: ataca sistemas operacionais Android e já foi identificado em outras campanhas, quando foi distribuído usando os nomes de Google, Bitcoin, aplicativos de criptomoedas, bancos ou até mesmo órgãos governamentais. Foi detectado que ele também utilizava o nome e a imagem do ChatGPT: é instalado no aparelho da vítima um aplicativo que utiliza o logo do app como ícone, mas ao clicar para abri-lo, o ícone desaparece e nada acontece. O Chameleon não só tem a capacidade de roubar credenciais, mas também é capaz de tomar senhas e cookies, acessar SMS e coletar, por exemplo, o código de verificação em duas etapas (2FA).

- Trojan Cerberus: a ESET identificou campanhas que distribuem esse malware para Android que também usam o nome do ChatGPT. Um ano depois de sua aparição, o código desse malware vazou em fóruns de hackers e o malware chegou às mãos de outros agentes mal-intencionados para seu uso, o que provavelmente levou à criação de variantes desenvolvidas por outros. Nesse caso, a ESET encontrou um app malicioso distribuindo uma variante desse malware que usa o nome chatbot como parte de sua engenharia social. Ao analisar o aplicativo, a primeira coisa que chamou a atenção foi o excesso de permissões que ele solicita, permitindo que o cibercriminoso obtenha o controle quase total do dispositivo. Este Trojan é capaz de interceptar mensagens de SMS, ler contatos, acessar a câmera, lista de contatos, registro de chamadas, modificar áudio, obter uma lista de aplicativos instalados, entre outras coisas.

“Com todas essas permissões concedidas, o aplicativo é capaz de realizar várias ações no computador infectado, portanto, é importante não apenas evitar o download de repositórios não oficiais, mas também avaliar as permissões que um aplicativo solicita e se faz sentido concedê-las com base em sua funcionalidade”, explica Camilo.

Como principal recomendação, a ESET destaca que é essencial ter um software anti-malware confiável instalado nos dispositivos e manter os equipamentos e softwares utilizados atualizados. Se acreditar que um malware foi instalado em um dispositivo, é recomendável desconectá-lo da Internet e procurar a ajuda de um especialista em segurança de computadores.

A ESET também alerta os usuários para ficarem atentos e serem cautelosos ao instalar extensões ou aplicativos, especialmente aqueles que prometem recursos milagrosos. É importante verificar a reputação do desenvolvedor e ler os comentários antes de instalar qualquer aplicativo para não se tornar vítima de cibercriminosos.

PUBLICIDADE

Veja também: